Вижте този цитат на адмирал Грейс Хопър

„Животът беше по-опростен преди Втората световна война. След това имахме системи ”

И така, какво всъщност означава това? С изобретяването на системи (компютърни системи) дойде увеличението за различни нужди от мрежи, а с изграждането на мрежата дойде идеята за споделяне на данни. Днес в тази ера на глобализация, с развитието на информационните технологии, както и с лесния достъп и разработването на хакерски инструменти, идва нуждата от сигурност на важни данни. Защитните стени могат да предоставят това, но те никога не предупреждават администратора за всякакви атаки. Тук идва нуждата от различна система - нещо като система за откриване.

Системата за откриване на проникване е задължително решение на горния проблем. Той е подобен на алармена система във вашия дом или организация, която открива наличието на нежелана намеса и предупреждава системния администратор.

Това е вид софтуер, който е предназначен да предупреждава автоматично администраторите, когато някой се опитва да пробие през системата, използвайки злонамерени дейности.

Сега, преди да се запознаете с Система за откриване на проникване , нека да си припомним накратко за защитните стени.

Защитните стени са софтуерни програми или хардуерни устройства, които могат да се използват за предотвратяване на всяка злонамерена атака върху системата или в мрежата. По същество те действат като филтри, които блокират всякакъв вид информация, която може да причини заплаха за системата или мрежата. Те могат да наблюдават малко съдържание на входящия пакет или да наблюдават целия пакет.

Класификация на системата за откриване на проникване:

Въз основа на типа системи, които IDS защитава:

- Система за откриване на проникване в мрежата : Тази система наблюдава трафика в отделни мрежи или подмрежи, като непрекъснато анализира трафика и го сравнява с известните атаки в библиотеката. Ако се открие атака, се изпраща предупреждение до системния администратор. Той се поставя най-вече на важни точки в мрежата, за да може да следи трафика, пътуващ към и от различните устройства в мрежата. IDS се поставя по границата на мрежата или между мрежата и сървъра. Предимство на тази система е, че тя може да бъде внедрена лесно и на ниска цена, без да се налага да се зарежда за всяка система.

Система за откриване на проникване в мрежата

- Система за откриване на проникване на хост : Такава система работи на отделни системи, където мрежовата връзка със системата, т.е.входящите и изходящите пакети се наблюдават постоянно и също така се извършва одит на системните файлове и в случай на несъответствие, системният администратор се предупреждава за същото. Тази система наблюдава операционната система на компютъра. IDS е инсталиран на компютъра. Предимството на тази система е, че може точно да следи цялата система и не изисква инсталиране на друг хардуер.

Система за откриване на проникване на хост

Въз основа на метода на работа:

- Подписваща система за откриване на проникване : Тази система работи на принципа на съвпадение. Данните се анализират и сравняват с подписа на известни атаки. В случай на съвпадение се издава предупреждение. Предимство на тази система е, че има по-голяма точност и стандартни аларми, разбираеми от потребителя.

Подписваща система за откриване на проникване

- Базирана на аномалии система за откриване на проникване : Състои се от статистически модел на нормален мрежов трафик, който се състои от използваната честотна лента, протоколите, определени за трафика, портовете и устройствата, които са част от мрежата. Той редовно наблюдава мрежовия трафик и го сравнява със статистическия модел. В случай на аномалия или несъответствие, администраторът се предупреждава. Предимство на тази система е, че може да открива нови и уникални атаки.

Базирана на аномалии система за откриване на проникване

Въз основа на тяхното функциониране:

- Система за пасивно откриване на проникване : Той просто открива вида на злонамерен софтуер и издава сигнал на системния или мрежовия администратор. (Това, което видяхме до сега!). След това администраторът предприема необходимите действия.

Система за пасивно откриване на проникване

- Система за реактивно откриване на проникване : Той не само открива заплахата, но също така извършва конкретни действия, като нулира подозрителната връзка или блокира мрежовия трафик от подозрителния източник. Известна е още като система за предотвратяване на проникване.

Типични характеристики на системата за откриване на проникване:

- Той следи и анализира потребителските и системните дейности.

- Той извършва одит на системните файлове и други конфигурации и операционната система.

- Той оценява целостта на системните файлове и файлове с данни

- Той извършва анализ на модели, базирани на известни атаки.

- Той открива грешки в системната конфигурация.

- Той открива и предупреждава, ако системата е в опасност.

Безплатен софтуер за откриване на проникване

Система за откриване на проникване на хъркане

Един от най-широко използваните софтуери за откриване на проникване е софтуерът Snort. Това е мрежово проникване Софтуер за откриване разработено от изходния файл. Той извършва анализ на трафика в реално време и анализ на протокол, съвпадение на шаблони и откриване на различни видове атаки.

Система за откриване на проникване на хъркане

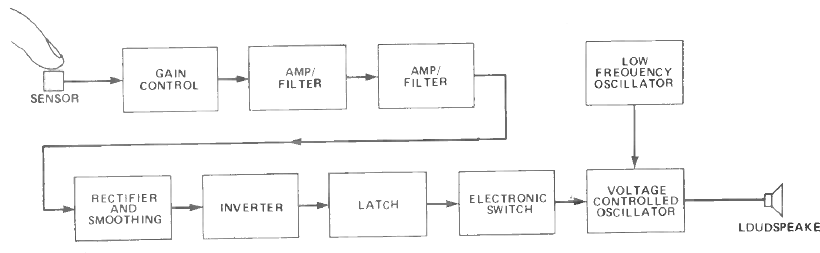

Система за откриване на проникване, базирана на Snort, се състои от следните компоненти:

Компоненти на Snort IDS чрез система за откриване на проникване с Snort

- Декодер на пакети : Взема пакети от различни мрежи и ги подготвя за предварителна обработка или всяко по-нататъшно действие. По принцип декодира идващите мрежови пакети.

- Препроцесор : Той подготвя и модифицира пакетите данни, а също така извършва дефрагментиране на пакети данни, декодира TCP потоците.

- Двигател за откриване : Извършва откриване на пакети въз основа на правилата на Snort. Ако някой пакет съвпада с правилата, се предприемат подходящи действия, в противен случай той се отпада.

- Система за регистриране и предупреждение : Откритият пакет или е влязъл в системните файлове, или в случай на заплахи системата е предупредена.

- Изходни модули : Те контролират вида на изхода от системата за регистриране и предупреждение.

Предимства на системите за откриване на проникване

- Мрежата или компютърът се наблюдават постоянно за всякакви нашествия или атаки.

- Системата може да бъде модифицирана и променена в съответствие с нуждите на конкретни клиенти и може да помогне както отвън, така и от вътрешни заплахи за системата и мрежата.

- Той ефективно предотвратява всякакви повреди по мрежата.

- Той осигурява удобен за потребителя интерфейс, който позволява лесни системи за управление на сигурността.

- Всички промени в файлове и директории в системата могат лесно да бъдат открити и докладвани.

Единственият недостатък на системата за откриване на проникване е, че те не могат да открият източника на атаката и във всеки случай на атака, те просто заключват цялата мрежа. Ако има допълнителни въпроси относно тази концепция или електрическите и електронните проекти, оставете коментарите по-долу.