Живеем в век, в който много от нашия бизнес и комуникационни процеси са дигитализирани. Днес с напредъка на технологиите можем лесно да споделяме информация на много по-високи нива до отдалечени места. Освен това днес има множество бизнеси, които се представят онлайн. С развитието на IoT базирани продукти, голямо количество информация се споделя и използва. Тъй като разчитаме повече на онлайн услугите за банкиране, резервиране на билети, поръчка на храна и т.н. ... също съществува постоянен риск от нарушаване на сигурността. Една от мерките, които се практикуват, за да направим информацията си безопасна, е процесът на криптиране.

Какво представлява процесът на шифроване?

В древни времена хората са практикували някои тайни методи за прикриване на важна информация, когато са я пренасяли от едно място на друго. Тук те използваха за преобразуване на информацията в таен код, който би скрил истинското значение на информацията. Само подателят и получателят ще са наясно с метода за разбивка на използвания метод. Този метод би запазил сигурността на информацията, макар и да бъде открадната по пътя. Тези методи се използват днес в криптография

Шифроването е форма на криптография, при която съобщенията или информацията са кодирани по такъв начин, че само оторизиран персонал да има достъп до тях. Думата ‘Encryption’ произлиза от гръцката дума ‘Kryptos’, което означава скрит или таен. Тук съдържанието на съобщенията ще бъде пренаредено или заменено с други цифри, азбуки, картинки и т.н .., за да се скрие истинското съобщение. Практиката на криптиране датира от началото на 1900 г. пр.н.е. До 1970 г. криптирането се използваше само от правителството и големите предприятия, като същевременно се споделяше важна информация. Но с течение на времето се практикуват нови методи и алгоритми с по-голяма сложност.

Процедурата на процеса на шифроване

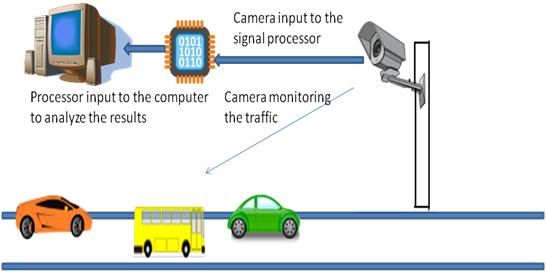

Данните, механизмът за криптиране и управлението на ключовете са трите основни компонента на процеса на криптиране. Данните, които трябва да бъдат защитени, се криптират с помощта на алгоритъм за криптиране. Подателят решава какъв тип алгоритъм да се използва и променливата, която да се използва като ключ. Тогава тези криптирани данни могат да бъдат декриптирани само с помощта на подходящ ключ, споделен от подателя.

Процес на криптиране

Алгоритмите за криптиране са два вида - симетрични и асиметрични. Симетричните Cypers са популярно известни като криптиране на тайния ключ. Този алгоритъм използва един ключ. Тук ключът се споделя от подателя на упълномощените получатели. Advanced Encryption Standard е широко използваният симетричен алгоритъм.

Асиметричният алгоритъм за криптиране е известен също като криптиране с частен ключ. Този алгоритъм използва два различни ключа - частен ключ, публичен ключ. Тези ключове са логически свързани. Тук за направата на ключа се използват прости числа. Това прави обратното проектиране на криптирането по-трудно. Rivest - Shamir - Adleman е популярният алгоритъм за асиметрично криптиране.

Видове процес на криптиране

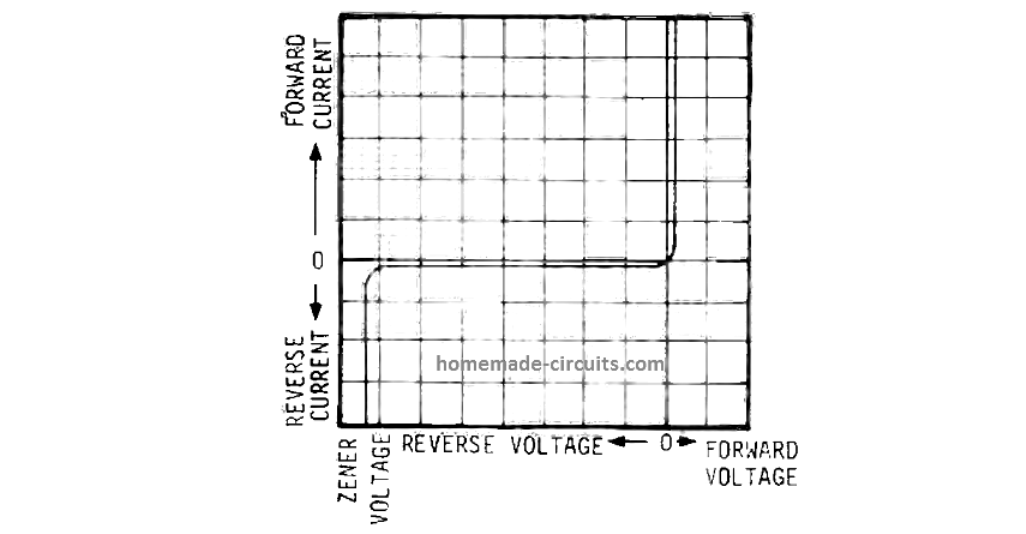

Докато се изчисляват, данните или информацията, които са криптирани, са известни като „Шифротекст“. За да прочете криптирано съобщение, читателят трябва да го дешифрира. Нешифрованите данни са известни като „Обикновен текст“. За криптиране или дешифриране на съобщение се използват определени формули. Тези формули са известни като алгоритъм за шифроване, наричан още популярно като „Шифри”. Това са различни видове шифри, използвани въз основа на приложението. Тези алгоритми съдържат променлива, наречена „Key“. Променливата ‘Key’ играе важна роля в криптирането и декриптирането на съобщенията. Ако нарушител се опита да дешифрира съобщение, той трябва да отгатне алгоритъма, използван за криптиране на съобщението, както и променливата „ключ“.

В зависимост от тяхната функционалност и сложност на изчисленията днес има различни видове криптиране. Там се избират в зависимост от приложението им. Някои популярни видове криптиране са -

Донесете собствено криптиране (BYOE)

Това е известно още като „Донесете своя ключ“. Това е модел за сигурност в облачни изчисления. Тук тя позволява на клиентите на облачните услуги да използват и управляват свой собствен софтуер за криптиране и ключове за криптиране.

Шифроване в облачно съхранение

Този модел се предоставя от доставчици на облачни услуги. Тук данните първо се криптират с помощта на алгоритъма за криптиране, преди да се съхраняват в облачно хранилище. Клиентът трябва да е наясно с политиките и алгоритъма за криптиране, използвани в този тип модел, и да избере според нивото на чувствителност на съхраняваните данни.

Кодиране на ниво колона

Това е модел за криптиране на база данни. Тук данните, присъстващи във всяка клетка на определена колона, имат една и съща парола за достъп до данни, четене и запис.

Отрицателно шифроване

При това криптиране в зависимост от вида на използвания ключ за криптиране данните могат да бъдат декриптирани по повече от един начин. Това криптиране е полезно, когато подателят очаква прехващането на комуникацията.

Шифроването като услуга

Това е модел, базиран на абонамент. Той е изключително полезен за клиенти на облачни услуги. За клиентите, които нямат необходимите ресурси, за да управляват сами криптирането. Този модел помага на клиентите, като осигурява защита на данните в множество клиентски среди.

Шифроване от край до край

Този модел гарантира пълната защита на данните, изпратени по комуникационен канал между две страни. Тук данните, които трябва да бъдат изпратени, първо се криптират от клиентския софтуер и след това се изпращат до уеб клиента. Получените данни могат да бъдат дешифрирани само от получателя. Този модел е приет от приложения за социални съобщения като Facebook, WhatsApp и др ...

Шифроване на ниво поле

Този модел извършва криптиране на данни в определени полета на уеб страница. Някои от примерите за такива полета са номера на кредитни карти, номера на социално осигуряване, номера на банкови сметки и др. След избора на полето данните в това поле автоматично се криптират.

FDE

Това е криптиране на хардуерно ниво. Той автоматично преобразува данните на хардуерно устройство във форма, която може да бъде разбрана само от лицето, което има правилния ключ за криптиране. Въпреки че твърдият диск е премахнат и поставен в друга машина, без подходящ ключ за шифроване не е възможно да дешифрирате данните. Този модел може да бъде инсталиран на изчислителното устройство или по време на производствения процес, или чрез инсталиране на специални софтуерни драйвери.

Хомоморфен процес на криптиране

Този процес на криптиране преобразува данните в шифротекст по такъв начин, че позволява на потребителите да работят върху криптираните данни, без да компрометират криптирането. Възможно е да се извършват математически операции върху данните, криптирани с помощта на този модел.

HTTPS

Това криптиране се използва от уеб сървъри. Тук HTTP се изпълнява по протокола TLS за криптиране на уебсайтовете. Сертификатът за публичен ключ се изисква от уеб сървъра, който криптира данните.

Процес на криптиране на ниво връзка

Тук данните се криптират, когато напуснат хоста. Той се дешифрира при следващата връзка - която може да бъде или хост, или релейна точка. След това данните отново се криптират, преди да бъдат изпратени до следващата връзка. Този процес се повтаря, докато данните достигнат до получателя. Всяка връзка в пътя може да има различни ключове или дори различни алгоритми за криптиране.

Процес на кодиране на мрежово ниво

Този модел прилага услуги за криптиране на мрежовия трансферен слой. Този метод на криптиране е реализиран чрез защитата на интернет протокола. Установена е рамка за частна комуникация през IP мрежата.

Ограничения на процеса на криптиране, атаки и контрамерки

Шифроването се оказва много полезно за осигуряване на информация. Този метод за защита на данните осигурява поверителност, удостоверяване, целостта и неотхвърляне на данните.

Много от държавните и правоприлагащите служители по целия свят настояват за криптиращите врати. Тъй като престъпниците и терористите все повече комуникират чрез криптирани имейли, то представлява предизвикателство пред правителството да дешифрира информацията.

Въпреки че процесът на криптиране е важен метод, той сам не може да осигури сигурност на данните на чувствителна информация през целия си живот. При някои методи за криптиране е възможно неправомерното разкриване на данните по време на процеса на обработка. Хомоморфното криптиране предоставя решение на това предизвикателство, но увеличава изчислителните и комуникационните разходи.

Шифрованите данни в покой обикновено са изправени пред заплахи. Някои от последните заплахи за тези данни са криптографски атаки, откраднати атаки на шифротекст, атаки срещу ключове за криптиране, вътрешни атаки, корупция на данни и атаки за целостта, атаки за унищожаване на данни, атаки с откуп и т.н. използвани като контрамерки за някои от тези атаки.

В доклада от 2019 г. беше установено, че нарастващите заплахи за киберсигурността включват криптирани данни, присъстващи на IoT устройства и мобилни телефони.

Използване на процеса на криптиране

Някои от приложенията на криптирането са както следва -

- След световната война процесът на криптиране се използва силно от военните и правителствените организации за защита на поверителни и поверителни данни.

- Според проучването 71% от гражданските компании използват криптиране на някои от данните си при транзит, 53% го използват върху съхраняваните данни.

- Процесът на криптиране е силно препоръчителен за данни, транспортирани чрез мрежа , мобилни телефони, безжична домофон, Bluetooth , Банкомат и т.н. ...

Често задавани въпроси

1). Какво се случва, когато шифровате телефона си?

Когато шифроваме телефон с Android, всички данни на устройството се заключват зад ключовете за сигурност под формата на ПИН код, пръстов отпечатък, шаблон или парола, известни само на собственика му. Без този ключ никой не може да отключи данните.

2). Може ли шифрован телефон да бъде хакнат?

Приложенията, инсталирани на телефона, имат достъп до цялата информация, налична на телефона. Шпионското приложение на кейлоггер може да заобиколи защитата, предоставена от криптирането. Вместо да чете криптирани данни, той ще следи какво въвеждате, преди данните да бъдат криптирани.

3). Мога ли да дешифрирам Whatsapp съобщения?

Възможно е да дешифрирате архивните файлове, намерени с формат crypt8, crypt7 и т.н.

4). Къде е намерен ключът за шифроване WhatsApp?

Ключът за шифроване WhatsApp се съхранява във файл с име „ключ“ в местоположението потребителски данни / данни / com.whatsapp / файлове.

5). Може ли полицията да има достъп до криптираните данни по телефона?

Когато шифроваме данни, ще зададем парола, която е известна само на собственика. Освен ако собственикът не сподели паролата, правоприлагащите органи не могат да получат достъп до криптирана информация.

Днес с използването на устройства като IoT и увеличаването на онлайн стоките се качват и използват от компаниите много чувствителни данни. Важно е да защитите данните от неоторизирани трети страни. Много нови процеси на криптиране се въвеждат с по-добри функции за защита и сигурност. Някои от най-често използваните алгоритми за криптиране са AES, DES, криптография с елиптична крива, RSA, разпределение на квантови ключове и др ... Кой тип алгоритъм използва два ключа?